| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

- 자살론

- CodeEngn Basic 01

- 코드엔진 basic 5

- 사회적 사실

- 코드엔진 베이직

- 사회분업론

- 코드엔진

- codeengn basic rce 01

- 철학

- Best of the Best

- h4ckinggame

- 리버싱

- BoB 12기 최종합격 후기

- CodeEngn Basic 5

- BoB 12기

- malware

- 에밀 뒤르켐

- 논문리뷰

- bob

- 디지털 포렌식 트랙

- CodeEngn

- Today

- Total

woonadz :)

[DreamHack] basic_rev_9 문제 풀이_reversing_nabi 본문

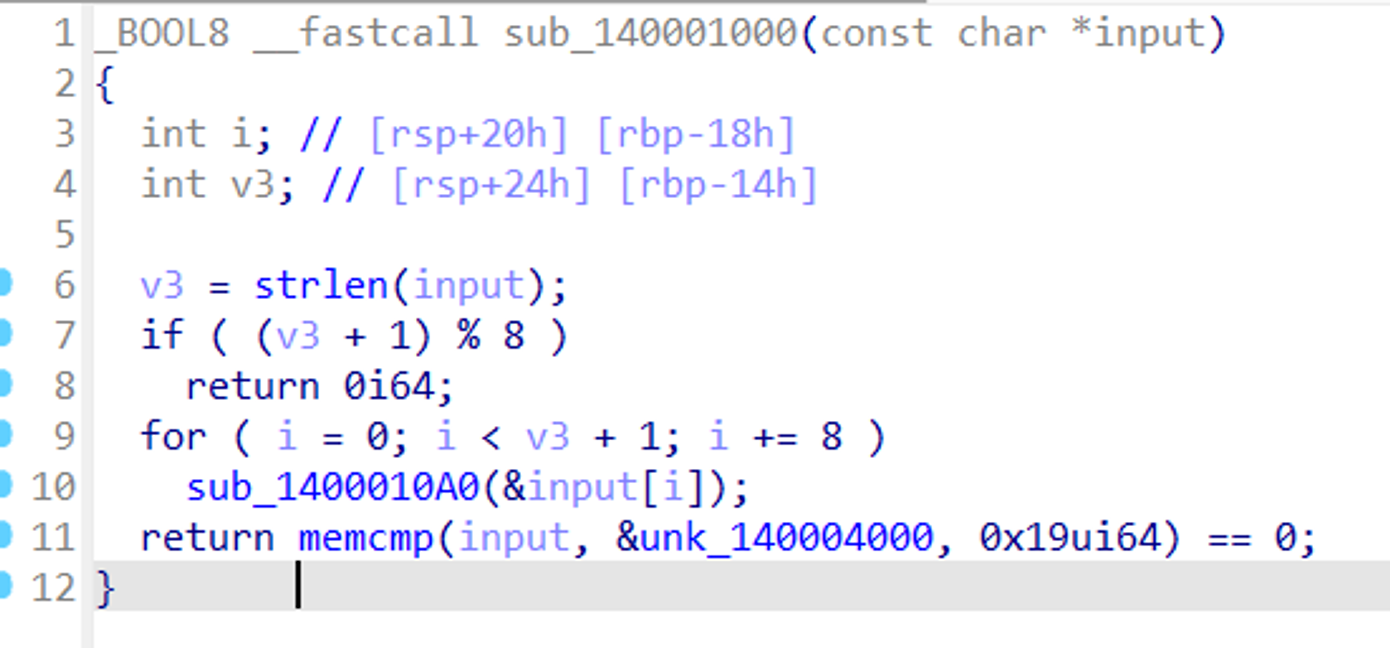

sub_140001000 함수에 사용자 입력값을 인자값으로 주어서 인증 검사를 수행하는 것을 알 수 있습니다.

_BOOL8 __fastcall sub_140001000(const char *input)

{

int i; // [rsp+20h] [rbp-18h]

int v3; // [rsp+24h] [rbp-14h]

v3 = strlen(input);

if ( (v3 + 1) % 8 )

return 0i64;

for ( i = 0; i < v3 + 1; i += 8 )

sub_1400010A0(&input[i]);

return memcmp(input, &unk_140004000, 0x19ui64) == 0;

}

비교 메모리(&unk_140004000) : '0x7E', '0x7D', '0x9A', '0x8B', '0x25', '0x2D', '0xD5', '0x3D', '0x03', '0x2B', '0x38', '0x98', '0x27', '0x9F', '0x4F', '0xBC', '0x2A', '0x79', '0x00', '0x7D', '0xC4', '0x2A', '0x4F', '0x58', '0x00', '0x00', '0x00', '0x00', '0x00', '0x00', '0x00', '0x00'

input 값에 길이를 검사하여 v3 변수에 할당합니다.

이때 v3 값은 사용자 input 값의 +1 값이 됩니다.

strlen은 널값이 있는 곳까지 검사를 하는데 그때 널값을 포함해서 길이를 구합니다.

이후 v3+1 값이 8의 나머지 연산이 가능한 경우 if 문이 통과돼서 사용자 v3 의 길이가 7, 15, 23, 31, 39, 47... 의 수여야한다는 것을 알 수 있습니다. (실제 사용자 입력값은 6, 14, 22, 30...의 수 입니다.)

반복문 횟수 : strlen(input)+1 / 8

=> 반복 시 input 배열의 값을 8 바이트씩 끊어서 전달합니다.

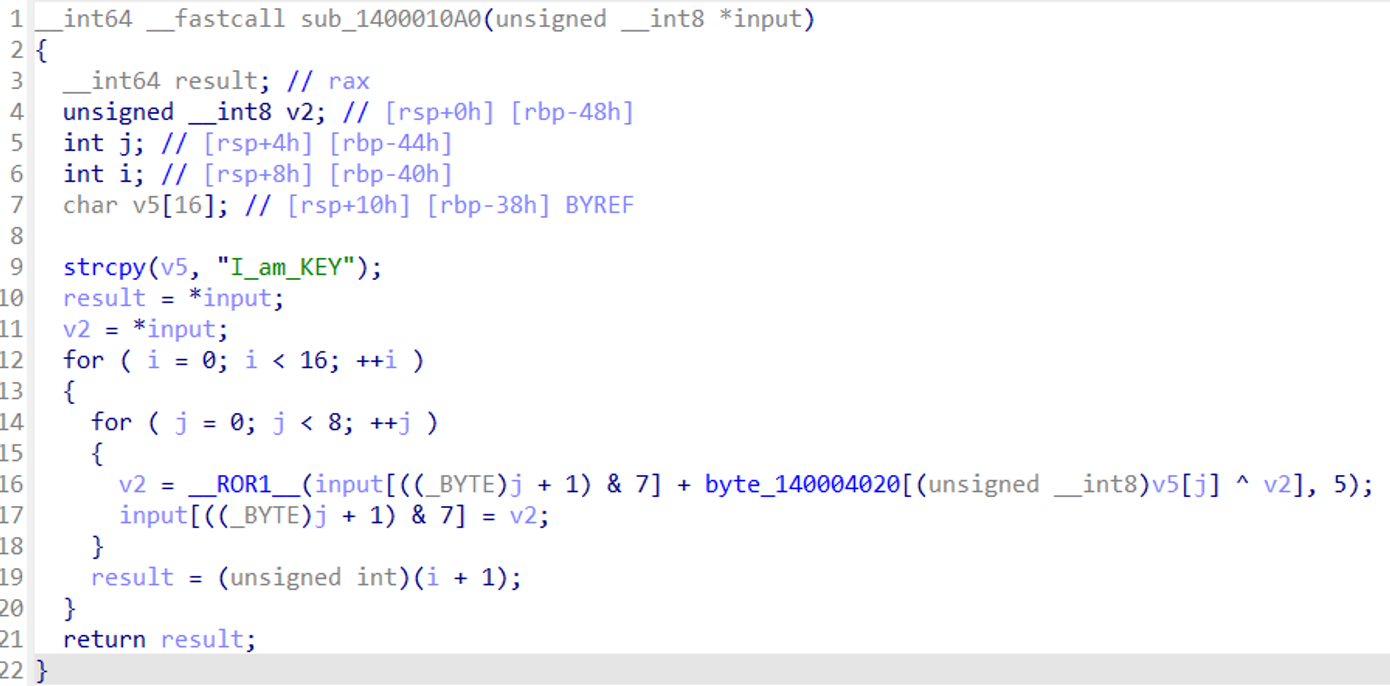

__int64 __fastcall sub_1400010A0(unsigned __int8 *input)

{

__int64 result; // rax

unsigned __int8 v2; // [rsp+0h] [rbp-48h]

int j; // [rsp+4h] [rbp-44h]

int i; // [rsp+8h] [rbp-40h]

char v5[16]; // [rsp+10h] [rbp-38h] BYREF

strcpy(v5, "I_am_KEY");

result = *input;

v2 = *input;

for ( i = 0; i < 16; ++i )

{

for ( j = 0; j < 8; ++j )

{

v2 = __ROR1__(input[((_BYTE)j + 1) & 7] + byte_140004020[(unsigned __int8)v5[j] ^ v2], 5);

input[((_BYTE)j + 1) & 7] = v2;

}

result = (unsigned int)(i + 1);

}

return result;

}byte_140004020 =

"0x63", "0x7C", "0x77", "0x7B", "0xF2", "0x6B", "0x6F", "0xC5", "0x30", "0x01", "0x67", "0x2B", "0xFE", "0xD7", "0xAB", "0x76", "0xCA", "0x82", "0xC9", "0x7D", "0xFA", "0x59", "0x47", "0xF0", "0xAD", "0xD4", "0xA2", "0xAF", "0x9C", "0xA4", "0x72", "0xC0", "0xB7", "0xFD", "0x93", "0x26", "0x36", "0x3F", "0xF7", "0xCC", "0x34", "0xA5", "0xE5", "0xF1", "0x71", "0xD8", "0x31", "0x15", "0x04", "0xC7", "0x23", "0xC3", "0x18", "0x96", "0x05", "0x9A", "0x07", "0x12", "0x80", "0xE2", "0xEB", "0x27", "0xB2", "0x75", "0x09", "0x83", "0x2C", "0x1A", "0x1B", "0x6E", "0x5A", "0xA0", "0x52", "0x3B", "0xD6", "0xB3", "0x29", "0xE3", "0x2F", "0x84", "0x53", "0xD1", "0x00", "0xED", "0x20", "0xFC", "0xB1", "0x5B", "0x6A", "0xCB", "0xBE", "0x39", "0x4A", "0x4C", "0x58", "0xCF", "0xD0", "0xEF", "0xAA", "0xFB", "0x43", "0x4D", "0x33", "0x85", "0x45", "0xF9", "0x02", "0x7F", "0x50", "0x3C", "0x9F", "0xA8", "0x51", "0xA3", "0x40", "0x8F", "0x92", "0x9D", "0x38", "0xF5", "0xBC", "0xB6", "0xDA", "0x21", "0x10", "0xFF", "0xF3", "0xD2", "0xCD", "0x0C", "0x13", "0xEC", "0x5F", "0x97", "0x44", "0x17", "0xC4", "0xA7", "0x7E", "0x3D", "0x64", "0x5D", "0x19", "0x73", "0x60", "0x81", "0x4F", "0xDC", "0x22", "0x2A", "0x90", "0x88", "0x46", "0xEE", "0xB8", "0x14", "0xDE", "0x5E", "0x0B", "0xDB", "0xE0", "0x32", "0x3A", "0x0A", "0x49", "0x06", "0x24", "0x5C", "0xC2", "0xD3", "0xAC", "0x62", "0x91", "0x95", "0xE4", "0x79", "0xE7", "0xC8", "0x37", "0x6D", "0x8D", "0xD5", "0x4E", "0xA9", "0x6C", "0x56", "0xF4", "0xEA", "0x65", "0x7A", "0xAE", "0x08", "0xBA", "0x78", "0x25", "0x2E", "0x1C", "0xA6", "0xB4", "0xC6", "0xE8", "0xDD", "0x74", "0x1F", "0x4B", "0xBD", "0x8B", "0x8A", "0x70", "0x3E", "0xB5", "0x66", "0x48", "0x03", "0xF6", "0x0E", "0x61", "0x35", "0x57", "0xB9", "0x86", "0xC1", "0x1D", "0x9E", "0xE1", "0xF8", "0x98", "0x11", "0x69", "0xD9", "0x8E", "0x94", "0x9B", "0x1E", "0x87", "0xE9", "0xCE", "0x55", "0x28", "0xDF", "0x8C", "0xA1", "0x89", "0x0D", "0xBF", "0xE6", "0x42", "0x68", "0x41", "0x99", "0x2D", "0x0F", "0xB0", "0x54", "0xBB", "0x16"

내부 for 문 연산 구현

j = 0

v2 = RoR(a1[1] + byte_140004020[0x49 ^ a1[0], 5]

a1[1] = v2

j = 1

v2 = RoR(a1[2] + byte_140004020[0x5F ^ a1[1] , 5]

a1[2] = v2

j = 2

v2 = RoR(a1[3] + byte_140004020[0x61 ^ a1[2] , 5]

a1[3] = v2

j = 3

v2 = RoR(a1[4] + byte_140004020[0x6D ^ a1[3] , 5]

a1[4] = v2

j = 4

v2 = RoR(a1[5] + byte_140004020[0x5F ^ a1[4] , 5]

a1[5] = v2

j = 5

v2 = RoR(a1[6] + byte_140004020[0x4B ^ a1[5] , 5]

a1[6] = v2

j = 6

v2 = RoR(a1[7] + byte_140004020[45 ^ a1[6] , 5]

a1[7] = v2

j= 7

v2 = RoR(a1[0] + byte_140004020[59 ^ a1[7] , 5)

a1[0] = v2

...

역연산을 구현하자

sub_140001000

for ( i = 0; i < v3 + 1; i += 8 )

sub_1400010A0(&input[i]);

return memcmp(input, &unk_140004000, 0x19ui64) == 0;

-----------------------------------------------------------

sub_1400010A0

for ( i = 0; i < 16; ++i )

{

for ( j = 0; j < 8; ++j )

{

v2 = __ROR1__(input[((_BYTE)j + 1) & 7] + byte_140004020[(unsigned __int8)v5[j] ^ v2], 5);

input[((_BYTE)j + 1) & 7] = v2;

}

result = (unsigned int)(i + 1);

}

return result;- 사용자 입력값을 8바이트씩 끊어서 sub_1400010A0 함수로 전달한다. ⇒ output 뒤에서부터 8씩 끊어서 구현하기

- i 16번, j 8번 반복한다. ⇒ i 15부터 0까지, j 7부터 0까지 줄어들게 반복하도록 구현하기

- 방정식을 푼다.

/*기존 연산*/

v2 = __ROR1__(input[((_BYTE)j + 1) & 7] + byte_140004020[(unsigned __int8)v5[j] ^ v2], 5);

input[((_BYTE)j + 1) & 7] = v2;

/*역연산*/

/*과정 1 output 생각하기

input[(j + 1) & 7] = v2; */

v2 = input[(j + 1) & 7]

/*과정 2 ROR 역연산 */

//ROR을 바꾸자

input[(j + 1) & 7] = v2 = __ROR1__(input[(j + 1) & 7] + byte_140004020[v5[j] ^ v2], 5);

=>

ROL(input[(j + 1) & 7]) = input[(j + 1) & 7] + byte_140004020[v5[j] ^ v2]

//v2를 이해하자

rol(input[(j + 1) & 7], 5) - byte_140004020[key[j] ^ input[j & 7]] = input[(j + 1) & 7]

=>

input[((_BYTE)j + 1) & 7] = rol(input[(j + 1) & 7], 5) - byte_140004020[key[j] ^ input[j & 7]]

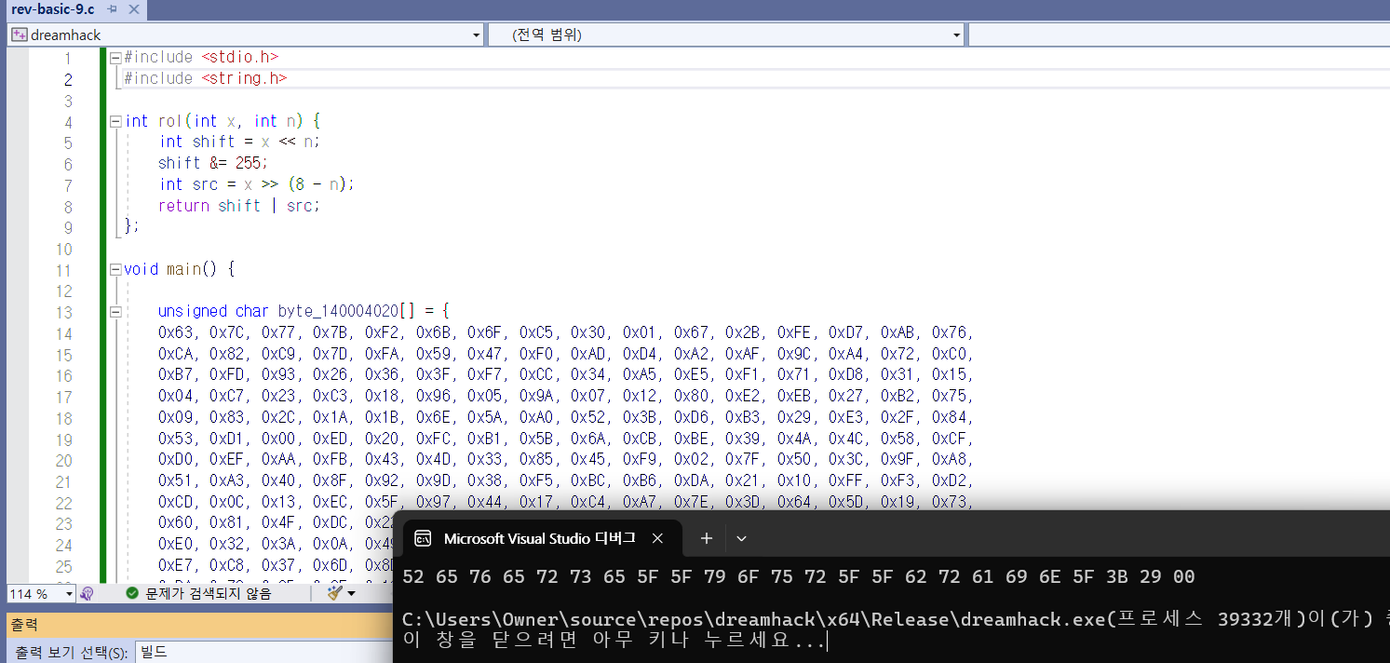

4. 1,2,3을 코드화 시켜서 합친다.

#include <stdio.h>

#include <string.h>

int rol(int x, int n) {

int shift = x << n;

shift &= 255;

int src = x >> (8 - n);

return shift | src;

};

void main() {

unsigned char byte_140004020[] = {

0x63, 0x7C, 0x77, 0x7B, 0xF2, 0x6B, 0x6F, 0xC5, 0x30, 0x01, 0x67, 0x2B, 0xFE, 0xD7, 0xAB, 0x76,

0xCA, 0x82, 0xC9, 0x7D, 0xFA, 0x59, 0x47, 0xF0, 0xAD, 0xD4, 0xA2, 0xAF, 0x9C, 0xA4, 0x72, 0xC0,

0xB7, 0xFD, 0x93, 0x26, 0x36, 0x3F, 0xF7, 0xCC, 0x34, 0xA5, 0xE5, 0xF1, 0x71, 0xD8, 0x31, 0x15,

0x04, 0xC7, 0x23, 0xC3, 0x18, 0x96, 0x05, 0x9A, 0x07, 0x12, 0x80, 0xE2, 0xEB, 0x27, 0xB2, 0x75,

0x09, 0x83, 0x2C, 0x1A, 0x1B, 0x6E, 0x5A, 0xA0, 0x52, 0x3B, 0xD6, 0xB3, 0x29, 0xE3, 0x2F, 0x84,

0x53, 0xD1, 0x00, 0xED, 0x20, 0xFC, 0xB1, 0x5B, 0x6A, 0xCB, 0xBE, 0x39, 0x4A, 0x4C, 0x58, 0xCF,

0xD0, 0xEF, 0xAA, 0xFB, 0x43, 0x4D, 0x33, 0x85, 0x45, 0xF9, 0x02, 0x7F, 0x50, 0x3C, 0x9F, 0xA8,

0x51, 0xA3, 0x40, 0x8F, 0x92, 0x9D, 0x38, 0xF5, 0xBC, 0xB6, 0xDA, 0x21, 0x10, 0xFF, 0xF3, 0xD2,

0xCD, 0x0C, 0x13, 0xEC, 0x5F, 0x97, 0x44, 0x17, 0xC4, 0xA7, 0x7E, 0x3D, 0x64, 0x5D, 0x19, 0x73,

0x60, 0x81, 0x4F, 0xDC, 0x22, 0x2A, 0x90, 0x88, 0x46, 0xEE, 0xB8, 0x14, 0xDE, 0x5E, 0x0B, 0xDB,

0xE0, 0x32, 0x3A, 0x0A, 0x49, 0x06, 0x24, 0x5C, 0xC2, 0xD3, 0xAC, 0x62, 0x91, 0x95, 0xE4, 0x79,

0xE7, 0xC8, 0x37, 0x6D, 0x8D, 0xD5, 0x4E, 0xA9, 0x6C, 0x56, 0xF4, 0xEA, 0x65, 0x7A, 0xAE, 0x08,

0xBA, 0x78, 0x25, 0x2E, 0x1C, 0xA6, 0xB4, 0xC6, 0xE8, 0xDD, 0x74, 0x1F, 0x4B, 0xBD, 0x8B, 0x8A,

0x70, 0x3E, 0xB5, 0x66, 0x48, 0x03, 0xF6, 0x0E, 0x61, 0x35, 0x57, 0xB9, 0x86, 0xC1, 0x1D, 0x9E,

0xE1, 0xF8, 0x98, 0x11, 0x69, 0xD9, 0x8E, 0x94, 0x9B, 0x1E, 0x87, 0xE9, 0xCE, 0x55, 0x28, 0xDF,

0x8C, 0xA1, 0x89, 0x0D, 0xBF, 0xE6, 0x42, 0x68, 0x41, 0x99, 0x2D, 0x0F, 0xB0, 0x54, 0xBB, 0x16

};

unsigned char unk_140004000[] = {

0x7E, 0x7D, 0x9A, 0x8B, 0x25, 0x2D, 0xD5, 0x3D,

0x03, 0x2B, 0x38, 0x98, 0x27, 0x9F, 0x4F, 0xBC,

0x2A, 0x79, 0x00, 0x7D, 0xC4, 0x2A, 0x4F, 0x58,

0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00

};

unsigned char key[] = "I_am_KEY";

unsigned char* output = unk_140004000;

unsigned char result[24];

// Decrypting the data

for (int a = 16; a >= 0; a -= 8) {

unsigned char* decrypt = &output[a];

for (int i = 15; i >= 0; i--) {

for (int j = 7; j >= 0; j--) {

decrypt[(j + 1) & 7] = rol(decrypt[(j + 1) & 7], 5) - byte_140004020[key[j] ^ decrypt[j & 7]];

}

}

for (int i = 0; i < 8; i++) {

result[a + i] = decrypt[i];

}

}

for (int i = 0; i < 24; i++) {

printf("%02X ", result[i]);

}

printf("\\n");

}

위 역연사 코드를 통해 아래와 같이 플래그 값을 구할 수 있었습니다.

'IT > DreamHack' 카테고리의 다른 글

| [DreamHack] palm 문제 풀이_forensic_nabi (2) | 2024.04.01 |

|---|---|

| [DreamHack] Batch Checker II 문제 풀이_reversing_nabi (1) | 2024.03.15 |

| [DreamHack] basic_rev_5 문제 풀이_reversing_nabi (0) | 2023.04.13 |

| [DreamHack] basic_rev_4 문제 풀이_reversing_nabi (0) | 2023.04.05 |

| [DreamHack] 'chinese what?' 문제 풀이_crypto_nabi (0) | 2022.11.09 |