Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

Tags

- 사회분업론

- h4ckinggame

- CodeEngn Basic 5

- BoB 12기 최종합격 후기

- 자살론

- malware

- 코드엔진 basic 5

- 코드엔진 베이직

- 코드엔진

- codeengn basic rce 01

- 리버싱

- CodeEngn

- 논문리뷰

- 철학

- 에밀 뒤르켐

- 디지털 포렌식 트랙

- BoB 12기

- bob

- CodeEngn Basic 01

- Best of the Best

- 사회적 사실

Archives

- Today

- Total

woonadz :)

LockBit 2.0으로 알아보는 Anti-Debugging 기술 - NtGlobalFlag 본문

반응형

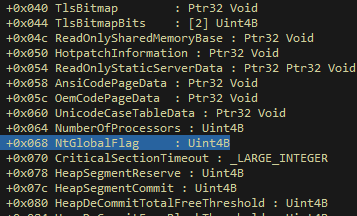

PEB 구조체 내의 NtGlobalFlag 위치

- 32비트 : 0x68 offset

- 64비트 : 0xBC offset

NtGlobalFlag 값

- Default 값 : 0

- 디버거에 의해 프로세스가 생성된 경우

- FLG_HEAP_ENABLE_TAIL_CHECK (0x10)

- FLG_HEAP_ENABLE_FREE_CHECK (0x20)

- FLG_HEAP_VALIDATE_PARAMETERS (0x40)

LockBit 2.0에서의 NtGlobalFlag 사용법

NtGlobalFlag 값과 0x70 값을 and 연산하여 현재 프로세스가 디버깅 중인지 확인

=> 디버깅 중이라면 무한루프 생성

DLL을 동적으로 로드하기 이전에 안티 디버깅 기술로 분석 방해

반응형

'IT > 악성코드' 카테고리의 다른 글

| LockBit 2.0으로 알아보는 COM 객체를 이용한 UAC Bypass 기법 (0) | 2024.03.18 |

|---|---|

| [은닉 기법] 자가 삭제/코드 조각화/프로세스 할로윙 (0) | 2024.03.13 |

| [지속 기법] DLL Search Order Hijacking/COM 하이재킹/서비스 (0) | 2024.03.08 |

| [지속 기법] Winlogon/Image File Execution Options/접근성 프로그램 (0) | 2024.03.06 |

| [지속 기법] DLL Side-Loading (3) | 2024.03.06 |